Pourquoi Microsoft impose-t-il l’authentification multi-facteurs (MFA) ?

À partir du 2 décembre 2024, l’authentification multi-facteurs (MFA) devient obligatoire pour tous les nouveaux tenants Microsoft. Cette obligation s’étendra à l’ensemble des comptes Microsoft 365 existants dès janvier 2025.

Cette évolution marque une étape clé pour renforcer la sécurité des environnements numériques face à des cyberattaques toujours plus sophistiquées.

Pourquoi adopter l’authentification multi-facteurs ?

Le MFA est une des solutions les plus efficaces contre les intrusions. En combinant plusieurs méthodes d’authentification (mot de passe, code SMS, applications dédiées, etc.), il garantit une protection renforcée des comptes.

Quels sont les avantages du MFA :

- Une sécurité éprouvée : Bloque 99,2 % des attaques sur les comptes Microsoft.

- Simplicité : Facile à configurer et à utiliser au quotidien.

- Gratuit : Inclus dans les offres Microsoft 365.

Qui doit activer l’authentification multi-facteurs (MFA) pour Microsoft 365 ?

- Nouveaux tenants Microsoft : Obligation en place depuis le 2 décembre 2024.

- Comptes existants Microsoft 365 : À sécuriser d’ici janvier 2025.

Comment préparer votre entreprise à cette nouvelle obligation ?

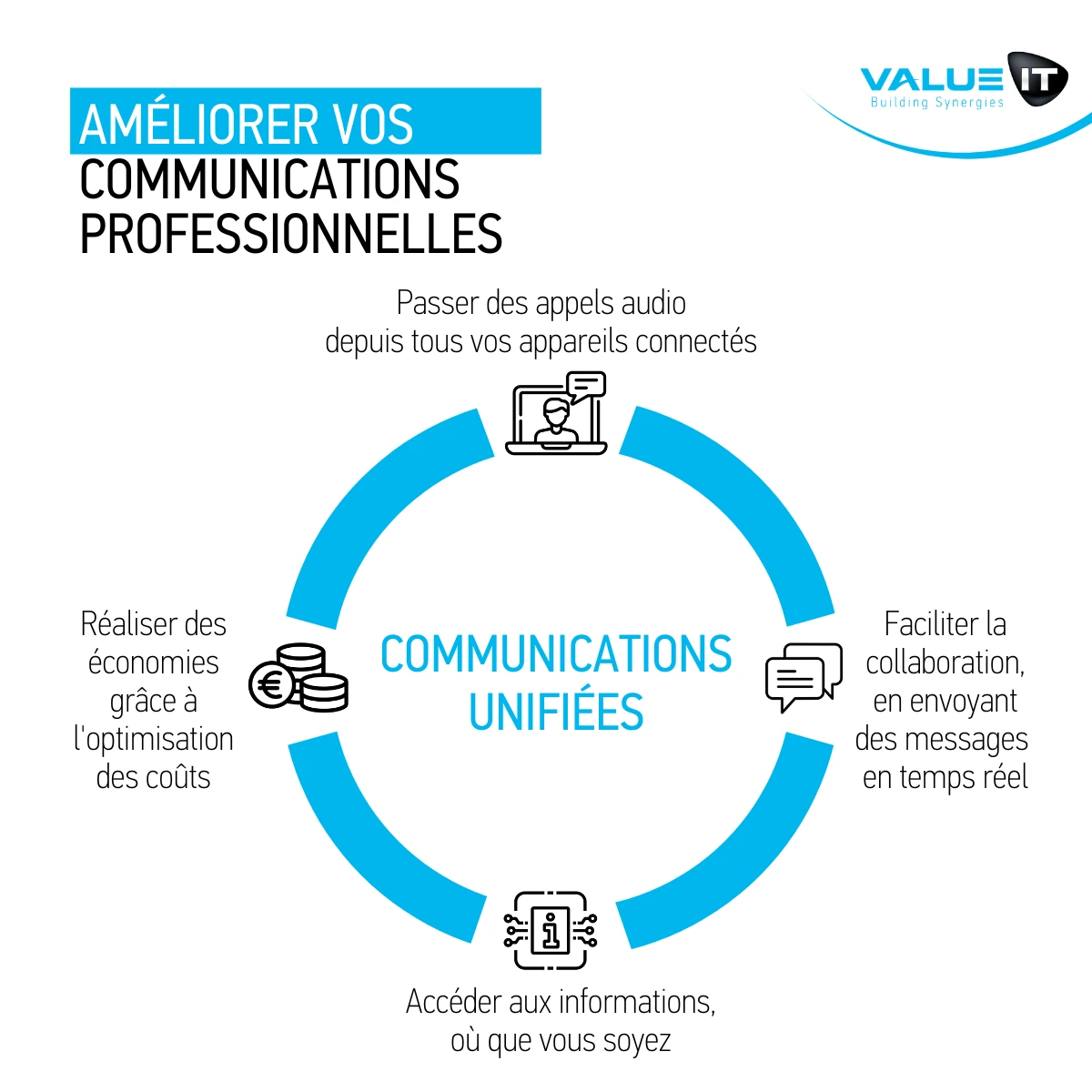

Chez Value IT, nous accompagnons les entreprises pour une transition fluide vers une sécurité renforcée.

Nos services :

- Analyse personnalisée : Nous évaluons l’impact de cette mesure et sélectionnons les meilleures solutions adaptées à vos besoins.

- Accompagnement des équipes : Sensibilisez et formez vos collaborateurs pour une adoption proactive et efficace.

- Renforcement de la sécurité globale : Intégrez des solutions complémentaires au MFA pour une défense encore plus robuste.

Agissez avant qu’il ne soit trop tard !

La cybersécurité est une priorité absolue dans un contexte où les menaces évoluent constamment. Préparez dès aujourd’hui vos équipes et vos environnements pour respecter cette nouvelle réglementation et éviter des risques inutiles.

Contactez-nous dès maintenant pour bénéficier d’un accompagnement personnalisé et protéger vos comptes Microsoft 365.